Лекция

This lecture is devoted to modern action recognition methods.

Computer vision methods usually are very computationally-intensive, yet sometimes we can achieve real-time performance on consumer PC or mobile phone and...

Random Fields are used extensively in modern computer vision algorithms. In this lecture different applications of Random Fields and inference methods based on...

Написать научную статью на ведущую конференцию в мире очень сложно. Но если следовать ряду простых правил, то можно существенно повысить шансы на то, что вашу...

Лекция посвящена программной библиотеке OpenCV, позволяющей решать широкий круг задач обработки изображений и компьютерного зрения.

Real-time human pose estimation is a very challenging problem. This lecture is devoted to algorithm behind Microsoft Kinect, which solves this problem...

Синхронизация

Бескоалиционные игры n лиц. Равновесие по Нэшу. Смешанные стратегии.

Страница лекции на сайте Computer Science Center

Жизненный цикл ПО (окончание). Инженерия требований

Страница лекции на сайте Computer Science Center

Числовые алгоритмы

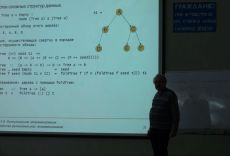

Система непересекающихся множеств: доказательство оценки на время работы алгоритма с эвристикой сжатия путей. Числовые алгоритмы. Основные...

Страница лекции на сайте Computer Science Center

Карринг и ленивые вычисления

Частичная параметризация функций. Карринг и сечения.

Функциональное представление множеств.

"Ленивые" вычисления и бесконечные...

Карринг и ленивые вычисления

Страница лекции на сайте Computer Science Center

Отличия от стохастической оптимизации. Переобучение. Оценка качества обучения. Overfitting on validation. Кроссвалидация.

Страница лекции на сайте Computer...

Коды на графах

Лекция 11. Цифровые подписи.

Доклад представляет новые результаты теоретической информатики в области верификации параллельных и распределенных программ. Верификация – это процесс проверки...

Unit-тестирование и метрики покрытия кода тестами.

Доклад посвящен изложению методики использования программного средства Spin с входным языком Promela, которое широко применяется для верификации протоколов,...

Лекция посвящена современным подходам и алгоритмам обнаружения текста на изображениях. Решение данной задачи является обязательным для последующего...

Восстановление траектории движения камеры является ключом к созданию современных визуальных эффектов. Будут рассмотрены основные коммерческие продукты и...

Лекция 4. Вычисления с ограничениями по памяти. Схемы полилогарифмической глубины.

Лекция 3. Оракульные вычисления. Полиномиальная иерархия. Полнота задачи . Теоремы о коллапсе. Семейства схем полиномиального размера. Коллапс полиномиальной...

Лекция 5. PSPACE-полнота задачи QBF. Иерархии DSpace, DTime, NTime.

Лекция является введением в тематику вредоносного программного обеспечения или malware. Будут обсуждаться вирусы и черви (worms), а также способы от защиты от...

Лекция 8. Сложность в среднем. Односторонние функции.

Лекция 1. Недетерминированные машины Тьюринга. Классы P и NP. Оптимальный алгоритм Левина. Сводимости, NP-полнота.

Лекция 2. NP-полнота задач CIRCUIT-SAT и SAT. Сведение поиска к распознаванию. Существование не NP-полной не полиномиально разрешимой задачи в NP.

Современные методы улучшения релевантности информационного поиска

Страница лекции на сайте Computer Science клуба

Лекция 10. Односторонние функции с секретом, криптосистемы с открытым ключом.

Архитектура поискового кластера

Страница лекции на сайте Computer Science клуба

Лекция 6. Вероятностные алгоритмы.

Лекция 9. Трудный бит. Псевдослучайный генератор.

Вычислительная трудность декодирования линейного кода

NP-трудность общей задачи декодирования линейного кода: по проверочной матрице кода H, вектору y и числу...

Современные методы улучшения релевантности информационного поиска

Страница лекции на сайте Computer Science клуба

Декодирование списком и генераторы псевдослучайных битов

Архитектура поискового кластера

Страница лекции на сайте Computer Science клуба

Лекция является введением в безопасность веб приложений. Рассматриваются распространенные типы уязвимостей в современных веб приложениях и способы обнаружения...

От декодирования списком и к однозначному декодированию

Лекция 7. Интерактивные протоколы.

Псевдослучайные перестановки и случайное кодирование

Вероятностный коммуникационный протокол с оптимальной коммуникационной сложностью и полиномиальными...

Система виртуальных серверов «КИТЕЖ СВС» на базе свободного программного обеспечения: идеальное решение для автоматизации вашей организации (сервер почты и...

Теорема об ожидаемой полезности. Матричные игры. Седловые точки. Смешанные стратегии. Теорема о минимаксе. Бесконечные антагонистические игры.

Страница лекции...