Лекция

Применения леммы Ловаса, ещё о запрещённых подсловах, выполнимость n-кнф с 2n−3 соседей у каждого клоза

Страница лекции на сайте Computer Science Center

Доказательство леммы Ловаса

Страница лекции на сайте Computer Science Center

Лемма Ловаса: формулировка

Страница лекции на сайте Computer Science Center

Дерандомизация

Страница лекции на сайте Computer Science Center

Ещё о вероятностных доказательствах

Страница лекции на сайте Computer Science Center

Вероятностные оценки: метод сжатия

Страница лекции на сайте Computer Science Center

В лекции было рассказано о историческом синтаксисе языка Lisp – M-выражениях. Была введена функция репрезентации и показано, что списки представимы cons-...

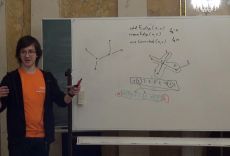

В лекции мы расскажем о хроматических числах графов, т.е. об экстремальных характеристиках графов, равных наименьшему количеству цветов, в которые можно так...

Вычисления и структуры данных во внешней памяти

Полупотоковые алгоритмы на графах. Эскизы, разрезы, спарсификаторы.

Полупотоковые алгоритмы на графах. Базовые алгоритмы.

Минимальные хэш-функции. Синхронизация множеств.

Fractional Cascading

В лекции рассказано о метапрограммировании на примере семейства языков Lisp. Небольшое введение в Common Lisp продолжено рассказом о таких традиционных...

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Страница курса на сайте CS Club

Число различных элементов.

Поиск на плоскости

Heaps

Мультипроходный точный детерминированный поиск статистик.

Персистентные структуры данных

Современные процессы разработки программных продуктов давно и успешно работают с функциональными требованиями. Однако, принимая решение о покупке продукта,...

Большинство программистов пишут для x86 и не задумываются о том, чтобы использовать аппаратные ускорители. Единственная индустрия, о которой мы знаем — это...

Пытаясь что-то улучшить в своей работе, чтобы стать еще эффективнее, мы часто достигаем локальных улучшений. В лучшем случае большинство этих локальных...

С широким распространением смартфонов системные администраторы и офицеры безопасности получили новую головную боль: сотрудники захотели использовать...

Как известно, UDP – это транспортный протокол, не гарантирующий доставку адресату. Тем не менее, вопрос — “а где именно теряются пакеты?”, может заслуживать...

Модели разные нужны, модели разные важны — всё про Java Security Model!